Архивы рубрики: Компьютерные сети

Использование команд whois/jwhois в Linux

Команды whois и jwhois могут отобразить подробные сведения о регистрации доменов, включая владельцев доменов, статус домена, ответственные организации и их местонахождение. Команды whois и jwhois позволяют получить много информации об интернет-доменах — вероятно, намного больше, чем вы можете себе представить.

Использование dmseg, для проверки буфера сообщений ядра вашей системы Linux

Cisco ASA. Управление входящим и исходящим трафиком с помощью списков ACL

Изучение сетевых подключений в системах Linux

Использование редактора vim в Linux для быстрого шифрования и дешифрования файлов

Cisco ASA. Новые функции ACL в ASA 8.3 и более поздних версиях

Cisco ASA. Редактирование списков контроля доступа.

Cisco ASA. Конфигурация ACL

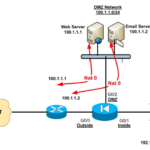

Начало здесь Формат команд списка контроля доступа следующий: Формат команды Access-Group, используемой для применения ACL, следующий: Давайте разберём все элементы команды ACL: access_list_name: Укажите описательное имя конкретного ACL. Это же имя используется в команде access-group. line line_number: Каждая запись ACL

Настройка Cisco ASA. Использование списков контроля доступа (ACL)

В прошлых уроках мы описали механизм безопасности трансляции сетевых адресов (NAT), который является одним из двух основных элементов, которые необходимо настроить администратору для обеспечения связи через межсетевой экран. Вторым важным элементом, необходимым для обеспечения связи потоков трафика, является механизм контроля